Jeśli jesteś aktorem zagrażającym i chcesz wydobywać kryptowalutę lub ukraść jakieś cenne informacje, komputer gracza jest dobrym celem do tego rodzaju rzeczy, biorąc pod uwagę używany sprzęt i oprogramowanie. Jeszcze lepszy jest komputer oszusta, ponieważ jest on przyzwyczajony przede wszystkim do pobierania podejrzanego oprogramowania, więc bariera przed wkradaniem się złośliwego oprogramowania jest obniżona. To tylko jedna rzecz, którą można dodać do powiedzenia, że oszustom nigdy się nie powodzi, czego dowodem jest niedawne odkrycie złośliwego oprogramowania kradnącego informacje pakowane w narzędzie do oszukiwania w grach.

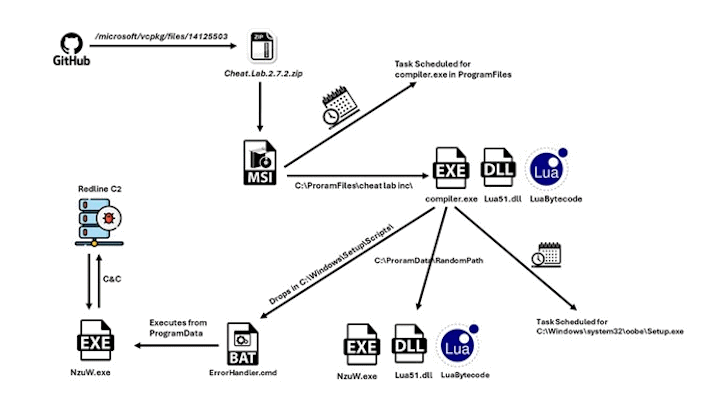

Na początku tego tygodnia badacze firmy McAfee odkryli uproszczoną odmianę trojana Redline Stealer, która stała się bardzo rozpowszechniona w Stanach Zjednoczonych, Meksyku i innych częściach świata. Szkodnik ten znajduje się w pliku o nazwie Cheat.Lab.2.7.2.zip, który po rozpakowaniu zawiera instalator MSI o tej samej nazwie. Ten instalator MSI zawiera następnie dwa pliki wykonywalne i „plik tekstowy”, który w rzeczywistości zawiera kod bajtowy Lua, który jest kompilowany i uruchamiany przez pozostałe dwa pliki wykonywalne, które pochodzą z projektu Lua, lekkiego języka programowania.

Advertisement

Po uruchomieniu MSI uruchamia również interfejs użytkownika umożliwiający instalację Cheat Lab, który zachęca użytkowników do wysłania oprogramowania znajomym. Choć jest to zabawne, złośliwe oprogramowanie następnie upuszcza kilka plików na dysk i konfiguruje trwałość. Po zakończeniu szkodliwe oprogramowanie kontaktuje się z siecią Redline C2 i rozpoczyna komunikację za pośrednictwem protokołu HTTP. W przypadku badacza zaobserwowali, że szkodliwe oprogramowanie próbuje przechwytywać zrzuty ekranu, ale jego możliwości nie ograniczają się do tego.

O czym jest ciekawe wszystko to jest to, że to złośliwe oprogramowanie znajdowało się na oficjalnym koncie Microsoftu w GitHubie pod adresem vcpkg. Na szczęście został już usunięty z repozytorium, ale byłoby interesująco wiedzieć, jak się tam znalazł. Jednak szczegóły te nie są dostępne w wyniku badań. W każdym razie wszystko to pokazuje, że oszustom nigdy się nie powodzi i nigdy nie wiadomo, kiedy możesz pobrać złośliwe oprogramowanie.