アダムヤ・シャルマ / Android 権威

TL;DR

Advertisement

- Android 15 では、安全でないネットワークに接続している場合、または「stingray」デバイスに接続している場合など、デバイスの ID を記録しようとしている場合に警告が表示されます。

- スティングレイは、携帯電話ネットワークを模倣する悪意のある電子デバイスで、携帯電話をだまして接続させることができます。

- Stingray はデバイスの一意の識別子を収集し、テキスト メッセージや電話を傍受しようとします。

スマートフォンを使用してテキスト メッセージを送信したり、電話をかけたりするときは、通信事業者が通信を覗き見していないと信頼する必要があります。 しかし、あなたの携帯電話が接続している携帯電話ネットワークが、実際には通信事業者のものではなく、悪意のある第三者のものだったらどうなるでしょうか? それを利用するのが「スティングレイ」と呼ばれる装置だ。 Stingray は携帯電話ネットワークを模倣するため、モバイル デバイスをだまして接続させ、追跡目的でデバイスの一意の ID を収集したり、デバイスを安全でない接続に切り替えてテキスト メッセージや通話を傍受したりすることができます。 このような種類の攻撃からユーザーを保護するために、Google は Android 15 に新しいセキュリティ機能を追加し、携帯電話ネットワークがデバイスの一意の ID を収集したり、安全でない接続を使用したりした場合に警告を発します。

本物の携帯電話基地局と同様に、スティングレイはデバイスの国際移動加入者 ID (IMSI) と国際移動局装置 ID (IMEI) を収集します。これらは、それぞれデバイスの SIM とデバイス自体を識別する 2 つの一意の識別子です。 IMSI または IMEI を使用すると、スティングレイのオペレーターは特定のデバイスを識別し、分析の対象にすることができます。 また、古いプロトコルや暗号化されていないプロトコルを使用してデバイスを強制的に接続させようとするため、通信を傍受することが簡単になります。

スティングレイは、犯罪容疑者からのデータを秘密裏に収集できるため、法執行機関の間で人気がありますが、悪意のある国家主体がジャーナリストをスパイするためにも使用されています。 さらに、個人のプライバシーに対する保護手段がほとんどないため、個人のプライバシーも危険にさらされます。 そのため、Google は、デバイスが古いプロトコルや暗号化されていないプロトコルを介してテキストや音声データを送信できないように Android のアップデートに取り組んでいます。

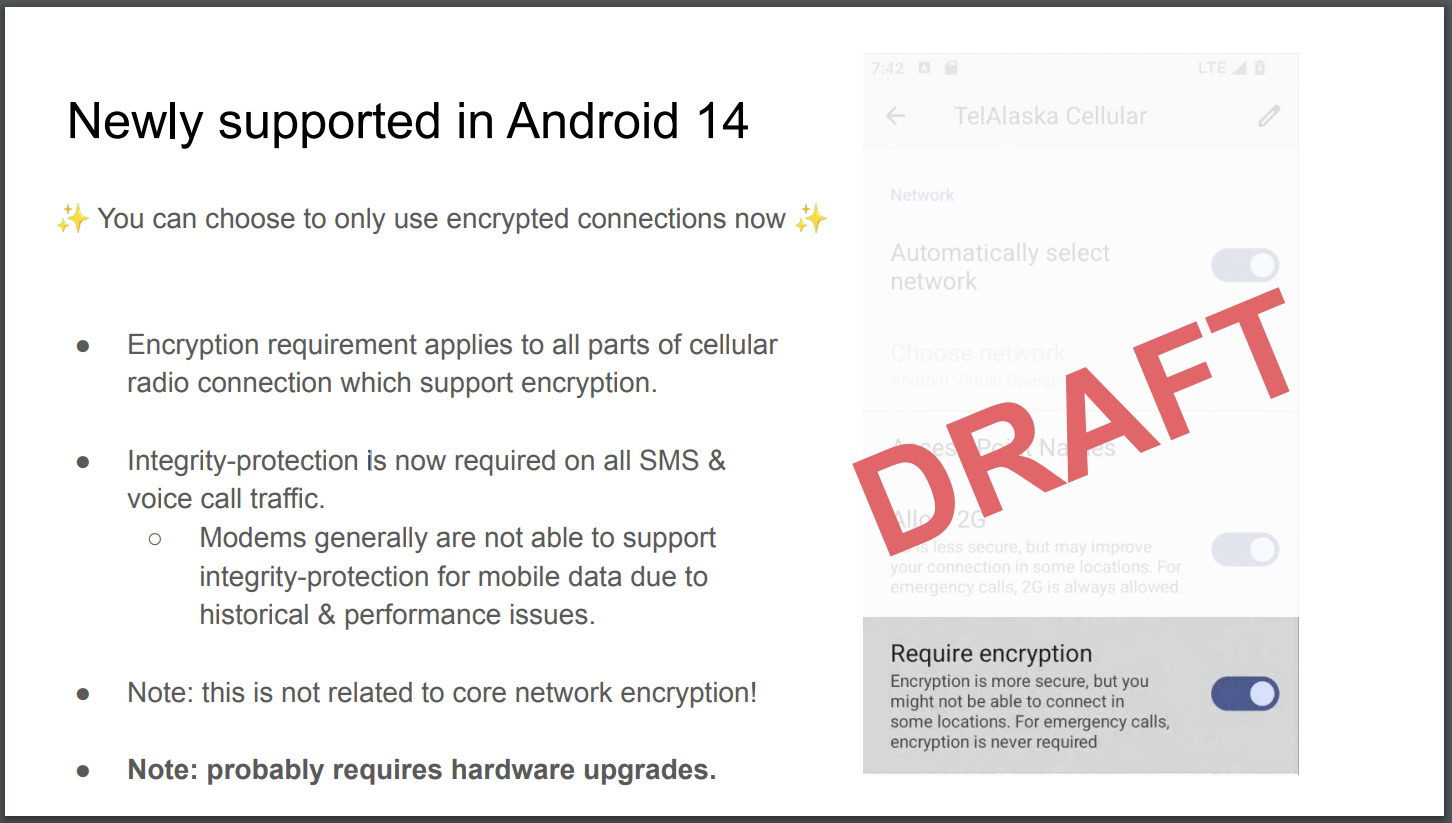

たとえば、Android 12 では、Google はモデム レベルで 2G 接続を無効にするサポートを追加しました。 Google は Android 14 でこれに続き、暗号化されていない通信の形式であるセルラーヌル暗号を使用する接続を無効にするサポートを追加しました。 Google によると、商用携帯電話ネットワークでヌル暗号を使用すると、ユーザーの音声や SMS トラフィックが「無線による簡単な傍受」にさらされるため、ユーザーが危険にさらされることになります。 同社はまた、デバイスをだまして接続をヌル暗号にダウングレードさせ、トラフィックを傍受できるようにする商用スティングレイが存在すると述べている。

Advertisement

出典: 携帯ラジオ「Null Ciphers」と Android by Yomna Nasser

Android 14 では、モデム レベルでセルラー Null 暗号のサポートを無効にする機能が導入されましたが、この機能はモデム ベンダーのサポートが必要なため、すべてのデバイスで利用できるわけではありません。 また、ユーザーは、現在サポートされているデバイスの SIM 設定の下に埋め込まれているこの機能の存在を認識する必要があります。 ユーザーの保護を強化するために、Android 15 では、ネットワークがデバイスの IMSI または IMEI を記録したとき、およびネットワークが暗号化アルゴリズムを変更しようとしたときに、ユーザーに積極的に警告できます。

最新の Android 15 Developer Preview 2 リリースで、デバイス ID がアクセスされたときに表示される通知に関連する文字列を発見しました。 この通知は、ネットワークが一定期間内に X 回「デバイスの一意識別子 (IMSI) を記録した」ことをユーザーに伝えます。

コード

<string name="scIdentifierDisclosureIssueSummary">"A network on the %4$s connection recorded your device's unique identifier (IMSI) %1$d times in the period between %2$tr and %3$tr."</string>

<string name="scIdentifierDisclosureIssueTitle">Device identifier accessed</string>Android 15 では、デバイスの一意の識別子が選択されたデバイスでアクセスされたときのみ開示できるようになります。 デバイスには、Android 15 の新しい Cellular Identifier Disclosure Transparency ハードウェア抽象化レイヤー (HAL) API をサポートするモデムが必要です。 これらのハードウェア API を使用すると、ネットワークがデバイスの IMEI または IMSI を要求したとき、またはネットワークが音声、シグナリング、またはデータ接続の試行に新しい暗号化アルゴリズムを使用したとき、モデムが OS に通知できます。 その後、OS は前述の通知をユーザーに送信し、ネットワークがユーザーのデバイスの一意の ID にアクセスしたか、安全でない接続にダウングレードしようとしていることを明らかにします。

Android 15 では現在、セルラー透過機能はデフォルトで無効になっていますが、OS はユーザーに「セルラー ネットワーク セキュリティ」設定を確認するよう求める通知を送信する場合があります。 このボタンをタップすると、ユーザーは次の新しいページに移動します。 [設定]>[セキュリティとプライバシー]>[セキュリティとプライバシーの詳細]。 このページには、デバイスの IMSI または IMEI がアクセスされたことをユーザーに通知するセキュリティ通知を無効または有効にするトグルが含まれています。 このページには、サポートされているデバイスのモデム レベルで Null 暗号化された接続を無効にする「暗号化が必要」への切り替えも含まれる可能性があります。

コード

<string name="scCellularNetworkSecuritySummary">Review settings</string>

<string name="scCellularNetworkSecurityTitle">Cellular network security</string>どのデバイスがこのセルラー透過機能をサポートするのか、いつリリースされるのかは正確にはわかりませんが、早ければ Android 15 Beta 1 でこの機能が登場する可能性があります。

Advertisement