Si vous êtes un acteur malveillant et que vous souhaitez exploiter des cryptomonnaies ou voler des informations juteuses, le PC d'un joueur est une bonne cible pour ce genre de choses, compte tenu du matériel et des logiciels qu'il utilise. Mieux encore, le PC d'un tricheur est habitué à télécharger des logiciels sommaires, de sorte que la barrière contre l'infiltration de logiciels malveillants est abaissée. Ce n’est qu’une chose à ajouter au dicton selon lequel les tricheurs ne prospèrent jamais, comme en témoigne la récente découverte de logiciels malveillants destinés à voler des informations regroupées dans un utilitaire de triche de jeu.

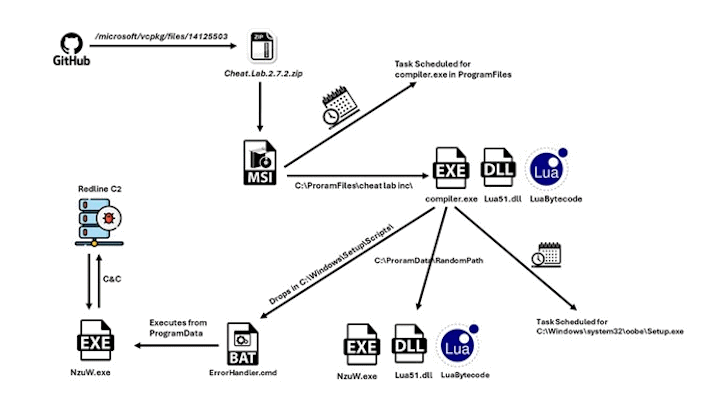

Plus tôt cette semaine, les chercheurs de McAfee ont découvert une variante compacte du cheval de Troie Redline Stealer, de plus en plus répandue aux États-Unis, au Mexique et ailleurs dans le monde. Ce malware est contenu dans un fichier appelé Cheat.Lab.2.7.2.zip, qui, une fois décompressé, contient un programme d'installation MSI du même nom. Cet installateur MSI contient alors deux fichiers exécutables et un « fichier texte » qui contient en fait le bytecode Lua, qui est compilé et exécuté par les deux autres exécutables, issus du projet Lua, un langage de programmation léger.

Advertisement

Lorsqu'il est exécuté, le MSI exécute également une interface utilisateur pour installer Cheat Lab, qui invite les utilisateurs à envoyer le logiciel à leurs amis. Aussi amusant que cela puisse paraître, le malware dépose ensuite plusieurs fichiers sur le disque et configure la persistance. Une fois cette opération terminée, le malware contacte le réseau Redline C2 et commence à communiquer via HTTP. Dans le cas du chercheur, ils ont vu le logiciel malveillant essayer de prendre des captures d'écran, mais les capacités du logiciel malveillant ne se limitent pas à cela.

Ce qui est intéressant dans tout ça est que ce malware vivait dans le compte GitHub officiel de Microsoft sous vcpkg. Heureusement, il a depuis été retiré du référentiel, mais il serait intéressant de savoir comment il y est arrivé en premier lieu. Cependant, ces détails ne sont pas disponibles grâce à la recherche. Quoi qu’il en soit, tout cela montre que les tricheurs ne prospèrent jamais et que vous ne savez jamais quand vous pourriez télécharger des logiciels malveillants.